Жетон кольцо - Token ring

Token Ring это компьютерная сеть технология, используемая для строительства локальные сети. Он использует специальный трехбайтовый Рамка называется жетон что путешествует по логическому звенеть рабочих станций или серверы. Этот передача токена это метод доступа к каналу обеспечение равноправного доступа ко всем станциям и устранение столкновения из раздор методы доступа.

Существовало несколько других более ранних реализаций сетей с передачей токенов.[требуется разъяснение ]

Token Ring была представлена IBM в 1984 г. и стандартизирован в 1989 г. как IEEE 802.5. Это была успешная технология, особенно в корпоративной среде, но ее постепенно затмили более поздние версии Ethernet.

История

Широкий выбор разных локальная сеть технологии были разработаны в начале 1970-х, одна из которых Кембриджское кольцо, продемонстрировал потенциал передача токена звенеть топология, и многие команды по всему миру начали работу над собственными реализациями. На Исследовательская лаборатория IBM в Цюрихе Вернер Букс и Ханс Мюллер, в частности, работали над проектированием и разработкой технологии IBM Token Ring,[1] в то время как ранняя работа в Массачусетский технологический институт[2] привел к Proteon Сеть Token Ring ProNet-10 10 Мбит / с в 1981 году - в том же году, что и рабочая станция продавец Аполлон Компьютер представили свою собственную сеть Apollo Token Ring (ATR) 12 Мбит / с, работающую более 75 Ом РГ-6У коаксиальный кабель.[3] Позднее Proteon разработал версию со скоростью 16 Мбит / с, работающую по неэкранированной витой паре.

IBM выпустила свой собственный продукт Token Ring 15 октября 1985 года.[4] Он работал на 4Мбит / с, и подключение было возможно с компьютеров IBM, компьютеров среднего уровня и мэйнфреймов. В нем использовалась удобная физическая топология «звезда» и проходила экранированная витая пара. Вскоре после этого он стал основой стандарта (ANSI) / IEEE 802.5.[5]

В то время IBM решительно утверждала, что локальные сети Token Ring превосходят Ethernet, особенно под нагрузкой,[6] но эти утверждения горячо обсуждались.[7]

В 1988 году рабочая группа 802.5 стандартизировала более быстрое Token Ring со скоростью 16 Мбит / с,[8] и увеличение до 100 Мбит / с было стандартизировано и продано во время упадка существования Token Ring. Однако он никогда не был широко использован,[9] и хотя стандарт 1000 Мбит / с был утвержден в 2001 году, на рынок не было выпущено ни одной продукции.[10] и деятельность по стандартизации остановилась, когда Fast Ethernet и Гигабитный Ethernet доминировала на рынке локальных сетей.

Адаптер управления IBM Token Ring 100 Мбит / с с функцией Wake On LAN. Присутствуют интерфейсы UTP (RJ45) и STP (IBM Data Connector).

Различные полноразмерные карты Micro Channel Token Ring, включая LANStreamer, который имеет несколько портов RJ45 для использования в сети Token Ring.

Карты сетевого интерфейса Token Ring (NIC) с различными интерфейсами: ISA, PCI и Микроканал

Madge 4/16 Мбит / с TokenRing ISA NIC

Серия из нескольких 16/4 ранних карт Micro Channel Token Ring, которые были бы заметно установлены во многих машинах Personal System / 2.

Сравнение с Ethernet

Ethernet и Token Ring имеют некоторые заметные различия:

- Доступ к Token Ring более детерминирован по сравнению с Ethernet, основанным на конкуренции. CSMA / CD

- Ethernet поддерживает прямое кабельное соединение между двумя сетевыми картами с использованием кроссовый кабель или через автоопределение если поддерживается. Token Ring по своей сути не поддерживает эту функцию и требует дополнительного программного и аппаратного обеспечения для работы при настройке прямого кабельного подключения.[11]

- Token Ring устраняет конфликты за счет использования одноразового токена и раннего выпуска токена для сокращения времени простоя. Ethernet снижает вероятность столкновений за счет множественный доступ с контролем оператора и с помощью умного выключатель; примитивные устройства Ethernet, такие как узлы может вызвать столкновение из-за слепого повторения трафика.[12]

- Сетевые интерфейсные карты Token Ring содержат весь интеллект, необходимый для автоматического определения скорости, маршрутизации и могут управлять собой на многих многостанционных блоках доступа (MAU), которые работают без питания (большинство MAU работают таким образом, требуя только источника питания для Светодиоды ). Сетевые карты Ethernet теоретически могут работать в определенной степени на пассивном концентраторе, но не в качестве большой LAN, и проблема коллизий все еще существует.[13]

- Token Ring использует «приоритет доступа», при котором определенные узлы могут иметь приоритет над токеном. Некоммутируемый Ethernet не обеспечивает системы приоритета доступа, поскольку все узлы имеют равную конкуренцию за трафик.

- Несколько одинаковых MAC-адреса поддерживаются в Token Ring (функция, используемая S / 390 мэйнфреймы).[9] Коммутируемый Ethernet не может без выговора поддерживать дублирование MAC-адресов.[14]

- Token Ring было сложнее, чем Ethernet, и для каждого интерфейса требовался специализированный процессор и лицензионная прошивка MAC / LLC. Напротив, Ethernet включал в себя как (более простую) прошивку, так и более низкую стоимость лицензирования в микросхеме MAC. Стоимость интерфейса Token Ring с использованием MAC и PHY Texas Instruments TMS380C16 была примерно в три раза выше стоимости интерфейса Ethernet с использованием MAC и PHY Intel 82586.[нужна цитата ]

- Первоначально в обеих сетях использовался дорогой кабель, но однажды Ethernet был стандартизирован для неэкранированных витая пара с 10BASE-T (Кошка 3 ) и 100BASE-TX (Категория 5 (e) ), у него было явное преимущество, и его продажи заметно выросли.

- Еще более значительным при сравнении общих затрат на систему оказалась гораздо более высокая стоимость портов маршрутизатора и сетевых карт для Token Ring по сравнению с Ethernet. Появление коммутаторов Ethernet могло стать последней каплей.[нужна цитата ]

Операция

Станции в локальной сети Token Ring логически организованный в кольцевая топология при этом данные передаются последовательно от одной кольцевой станции к другой с токеном управления, циркулирующим по кольцу, управляющим доступом. Подобные механизмы передачи токенов используются ARCNET, жетон автобус, 100VG-AnyLAN (802.12) и FDDI, и у них есть теоретические преимущества перед CSMA / CD раннего Ethernet.[15]

Сеть Token Ring можно смоделировать как система голосования где один сервер обслуживает очереди в циклическом порядке.[16]

Контроль доступа

Процесс передачи данных выглядит следующим образом:

- По кольцу непрерывно циркулируют пустые информационные фреймы.

- Когда у компьютера есть сообщение для отправки, он забирает токен. После этого компьютер сможет отправить кадр.

- Затем кадр просматривается каждой последующей рабочей станцией. Рабочая станция, которая идентифицирует себя как место назначения сообщения, копирует его из фрейма и меняет маркер обратно на 0.

- Когда кадр возвращается к отправителю, он видит, что токен был изменен на 0 и что сообщение было скопировано и получено. Удаляет сообщение из кадра.

- Фрейм продолжает циркулировать как «пустой» фрейм, готовый к использованию рабочей станцией, когда у нее есть сообщение для отправки.

Блоки многостанционного доступа и блоки контролируемого доступа

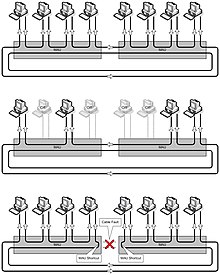

Физически сеть Token Ring подключена как звезда, с «MAU» в центре, «руками» к каждой станции и петлей, идущей туда и обратно через каждую.[17]

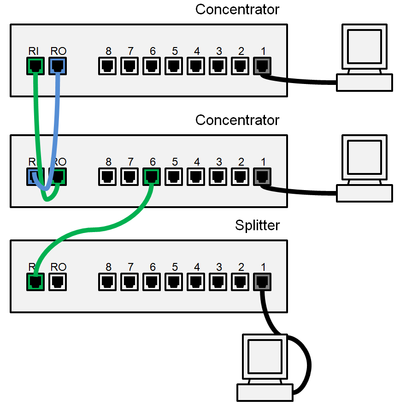

MAU может быть представлен в виде концентратора или коммутатора; Поскольку у Token Ring не было коллизий, многие MAU были изготовлены как концентраторы. Хотя Token Ring работает ООО, он включает маршрутизацию от источника для пересылки пакетов за пределы локальной сети. Большинство MAU по умолчанию сконфигурированы в конфигурации «концентрации», но более поздние MAU также поддерживают функцию работы в качестве разделителей, а не исключительно концентраторов, как на IBM 8226.[18]

Позже IBM выпустит модули контролируемого доступа, которые могут поддерживать несколько модулей MAU, известных как Модуль прикрепления долей. CAU поддерживает такие функции, как резервирование Dual-Ring для альтернативной маршрутизации в случае неработающего порта, модульная концентрация с LAM и несколько интерфейсов, как и большинство более поздних MAU.[19] Это предлагало более надежную настройку и удаленное управление, чем при использовании неуправляемого концентратора MAU.

Кабели и интерфейсы

Кабель вообще IBM "Type-1", тяжелый двухпарный 150 Ом экранированная витая пара кабель. Это был основной кабель для «Кабельной системы IBM», структурированная кабельная разводка система, которая, как надеялась IBM, получит широкое распространение. Уникальный гермафродитные соединители, обычно называемый Соединители данных IBM в официальном письме или в разговорной речи как Бой Джордж разъемы были использованы.[20] Недостатком разъемов является то, что они довольно громоздкие, занимают площадь панели не менее 3 x 3 см и являются относительно хрупкими. Преимущества разъемов заключаются в том, что они не имеют пола и имеют превосходное экранирование по сравнению со стандартным неэкранированным 8P8C. Разъемы на компьютере обычно были DE-9 женский.

В более поздних реализациях Token Ring Кошка 4 кабели также поддерживаются, поэтому 8P8C Разъемы («RJ45») использовались как на MAU, так и на CAU и сетевых интерфейсах; при этом многие сетевые карты поддерживают как 8P8C, так и DE-9 для обратной совместимости.[17]

Соединители данных IBM на модуле многостанционного доступа IBM 8228.

8P8C «Media Filters», которые подключаются к IBM Data Connector, преобразуя его для использования с разъемами 8P8C.

Технические детали

Типы кадров

Токен

Когда ни одна станция не отправляет фрейм, специальный фрейм маркера обходит цикл. Этот специальный фрейм маркера повторяется от станции к станции до тех пор, пока не будет доставлен на станцию, которая должна передать данные.

Токены имеют длину 3 байта и состоят из начального разделителя, байта управления доступом и конечного разделителя.

| Начальный разделитель | Контроль доступа | Конечный разделитель |

|---|---|---|

| 8 бит | 8 бит | 8 бит |

Прервать фрейм

Используется для прерывания передачи передающей станцией

| SD | ED |

|---|---|

| 8 бит | 8 бит |

Данные

Кадры данных несут информацию для протоколов верхнего уровня, а кадры команд содержат информацию управления и имеют узловые данные для протоколов верхнего уровня. Фреймы данных / команд различаются по размеру в зависимости от размера информационного поля.

| SD | AC | FC | DA | SA | PDU от LLC (IEEE 802.2) | CRC | ED | FS |

|---|---|---|---|---|---|---|---|---|

| 8 бит | 8 бит | 8 бит | 48 бит | 48 бит | до 4500x8 бит | 32 бит | 8 бит | 8 бит |

- Начальный разделитель

- Состоит из специального битового шаблона, обозначающего начало кадра. Биты от наиболее значимого до наименее значимого - это J, K, 0, J, K, 0,0,0. J и K - нарушения кода. С Манчестерское кодирование является самосинхронизирующимся и имеет переход для каждого закодированного бита 0 или 1, кодировки J и K нарушают это и будут обнаружены оборудованием. Поля Начальный разделитель и Конечный разделитель используются для обозначения границ кадра.

| J | K | 0 | J | K | 0 | 0 | 0 |

|---|---|---|---|---|---|---|---|

| 1 бит | 1 бит | 1 бит | 1 бит | 1 бит | 1 бит | 1 бит | 1 бит |

- Контроль доступа

- Это поле байтов состоит из следующих битов в порядке от старшего к младшему: P, P, P, T, M, R, R, R. Бит P - это биты приоритета, T - бит маркера, который при установке указывает, что это маркер фрейма, M - бит монитора, который устанавливается станцией активного монитора (AM), когда она видит этот кадр, а биты R зарезервированы. биты.

| + | Биты 0–2 | 3 | 4 | 5–7 | ||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 0 | Приоритет | Токен | Монитор | Бронирование | ||||||||||||||||||||||||||||

- Управление кадром

- Однобайтовое поле, которое содержит биты, описывающие часть данных содержимого кадра, которая указывает, содержит ли кадр данные или управляющую информацию. В кадрах управления этот байт определяет тип управляющей информации.

| + | Биты 0–1 | Биты 2–7 | ||||||

|---|---|---|---|---|---|---|---|---|

| 0 | Тип кадра | Контрольные биты | ||||||

Тип рамы - 01 указывает кадр LLC IEEE 802.2 (данные) и игнорирует биты управления; 00 указывает кадр MAC, а биты управления указывают тип MAC рамка управления

- Адрес назначения

- Шестибайтовое поле, используемое для указания физического адреса пункта назначения.

- Адрес источника

- Содержит физический адрес отправляющей станции. Это шестибайтовое поле, которое является либо локальным назначенным адресом (LAA), либо универсально назначенным адресом (UAA) адаптера отправляющей станции.

- Данные

- Поле переменной длины из 0 или более байтов, максимально допустимый размер в зависимости от скорости кольца, содержащий данные управления MAC или информацию верхнего уровня. Максимальная длина 4500 байт.

- Последовательность проверки кадра

- Четырехбайтовое поле, используемое для хранения вычисления CRC для проверки целостности кадра получателем.

- Конечный разделитель

- Аналог начальному разделителю, это поле отмечает конец кадра и состоит из следующих битов от наиболее значимого до наименее значимого: J, K, 1, J, K, 1, I, E. I - это бит промежуточного кадра, а E - бит ошибки.

| J | K | 1 | J | K | 1 | я | E |

|---|---|---|---|---|---|---|---|

| 1 | 1 бит | 1 бит | 1 бит | 1 бит | 1 бит | 1 бит | 1 бит |

- Статус кадра

- Однобайтовое поле, используемое в качестве примитивной схемы подтверждения того, был ли кадр распознан и скопирован предполагаемым получателем.

| А | C | 0 | 0 | А | C | 0 | 0 |

|---|---|---|---|---|---|---|---|

| 1 бит | 1 бит | 1 бит | 1 бит | 1 бит | 1 бит | 1 бит | 1 бит |

А = 1, адрес распознанC = 1, кадр скопирован

Активные и резервные мониторы

Каждая станция в сети Token Ring является станцией либо активного монитора (AM), либо станции резервного монитора (SM). В кольце одновременно может быть только один активный монитор. Активный наблюдатель выбирается путем выборов или контролировать конкуренцию процесс.

Процесс мониторинга конкуренции инициируется, когда происходит следующее:

- обнаружена потеря сигнала на кольце.

- активная станция мониторинга не обнаруживается другими станциями в кольце.

- определенный таймер на конечной станции истекает, например, в случае, когда станция не видела фрейм маркера в течение последних 7 секунд.

Когда выполняется любое из вышеперечисленных условий и станция решает, что необходим новый монитор, она передает фрейм «маркер заявки», объявляя, что она хочет стать новым монитором. Если этот токен возвращается отправителю, он может стать монитором. Если какая-то другая станция пытается одновременно стать монитором, то станция с самым высоким MAC-адрес выиграет избирательный процесс. Каждая вторая станция становится резервным монитором. При необходимости все станции должны быть способны стать активными станциями мониторинга.

Активный монитор выполняет ряд функций администрирования кольца. Первая функция - работать как ведущие часы для кольца, чтобы обеспечить синхронизацию сигнала для станций на проводе. Другая функция AM - вставить 24-битную задержку в кольцо, чтобы гарантировать, что в кольце всегда имеется достаточная буферизация для циркуляции маркера. Третья функция AM - гарантировать, что ровно один токен циркулирует всякий раз, когда нет передаваемого кадра, и обнаруживать разорванное кольцо. Наконец, AM отвечает за удаление циркулирующих кадров из кольца.

Процесс вставки токена

Станции Token Ring должны пройти 5-фазный процесс вставки кольца, прежде чем им будет разрешено участвовать в кольцевой сети. Если какой-либо из этих этапов не удастся, станция Token Ring не будет вставлять в кольцо, и драйвер Token Ring может сообщить об ошибке.

- Фаза 0 (проверка лепестка) - сначала станция выполняет проверку носителя лепестка. Станция завернутый в MSAU и может отправить 2000 тестовых кадров по своей паре передачи, которые вернутся к своей паре приема. Станция проверяет, может ли она принимать эти кадры без ошибок.

- Фаза 1 (физическая установка). Затем станция отправляет сигнал 5 В на MSAU, чтобы размыкать реле.

- Фаза 2 (проверка адреса). Затем станция передает кадры MAC со своим собственным MAC-адресом в поле адреса назначения кадра Token Ring. Когда кадр возвращается и если биты Address Recognized (AR) и Frame Copied (FC) в frame-status установлены в 0 (что указывает на то, что никакая другая станция в настоящее время в кольце не использует этот адрес), станция должна участвовать в периодическом (каждые 7 секунд) процесс кольцевого опроса. Здесь станции идентифицируют себя в сети как часть функций управления MAC.

- Фаза 3 (участие в кольцевом опросе) - станция изучает адрес своего ближайшего активного соседа в восходящем направлении (NAUN) и сообщает свой адрес ближайшему соседу в нисходящем направлении, что приводит к созданию карты кольца. Станция ожидает, пока не получит кадр AMP или SMP с битами AR и FC, установленными в 0. Когда это произойдет, станция переворачивает оба бита (AR и FC) на 1, если доступно достаточно ресурсов, и ставит кадр SMP в очередь для передачи. . Если в течение 18 секунд таких кадров не получено, то станция сообщает об ошибке открытия и удаляет вставку из кольца. Если станция успешно участвует в кольцевом опросе, она переходит к заключительной фазе вставки, запрашивая инициализацию.

- Фаза 4 (инициализация запроса) - наконец, станция отправляет специальный запрос на сервер параметров для получения информации о конфигурации. Этот кадр отправляется на специальный функциональный адрес, обычно на мост Token Ring, который может содержать информацию о таймере и номере звонка, которую необходимо знать новой станции.

Необязательная схема приоритета

В некоторых приложениях есть преимущество в возможности назначить одну станцию с более высоким приоритетом. Token Ring определяет необязательную схему такого рода, как и CAN шина, (широко используется в автомобильных приложениях), но не в Ethernet.

В MAC-адресе приоритета Token Ring используются восемь уровней приоритета, 0–7. Когда станция, желающая передать, принимает маркер или кадр данных с приоритетом, меньшим или равным запрошенному приоритету станции, она устанавливает биты приоритета на свой желаемый приоритет. Станция не сразу передает; жетон циркулирует вокруг носителя, пока не вернется на станцию. После отправки и получения собственного кадра данных станция понижает приоритет маркера до исходного.

Вот следующие восемь приоритетов доступа и типов трафика для устройств, поддерживающих 802.1Q и 802.1p:

| Биты приоритета | Тип трафика |

|---|---|

| x'000 ' | Нормальный трафик данных |

| x'001 ' | Не используется |

| x'010 ' | Не используется |

| x'011 ' | Не используется |

| x'100 ' | Обычный трафик данных (перенаправляется с других устройств) |

| x'101 ' | Данные, отправленные с учетом требований к времени |

| x'110 ' | Данные с чувствительностью в реальном времени (например, VoIP) |

| x'111 ' | Управление станцией |

Мостовое соединение Token Ring и Ethernet

Мостовые решения для сетей Token Ring и Ethernet включали мост AT&T StarWAN 10: 4, мост IBM 9208 LAN и мост Microcom LAN.[21] Альтернативные решения для подключения включали маршрутизатор, который можно было настроить для динамической фильтрации трафика, протоколов и интерфейсов, например многопротокольный маршрутизатор IBM 2210-24M, который содержал интерфейсы Ethernet и Token Ring.[22]

Смотрите также

Рекомендации

- ^ «IEEE чествует цюрихских пионеров LAN», Цюрих, Швейцария, 14 апреля 2003 г.

- ^ «Ранняя работа Token Ring в MIT», Дж. Ноэль Чиаппа, ieeexplore.ieee.org

- ^ "История компьютерных коммуникаций 1968-1988", Джеймс Пелки

- ^ «Локальные сети», InfoWorld 24 марта 1986 г.

- ^ Стандарты IEEE: область рабочей группы P802.5. Ieee802.org. Проверено 30 октября 2011.

- ^ «Рекомендации по локальной сети IEEE 802.3», документ IBM GG22-9422-0

- ^ Дэвид Р. Боггс; Джеффри С. Могул; Кристофер А. Кент (1988). «Измеренная емкость Ethernet: мифы и реальность» (PDF). Обзор компьютерных коммуникаций ACM SIGCOMM. 25 (1): 123–136. Дои:10.1145/205447.205460. S2CID 52820607.

- ^ «ETHERNET VS. TOKEN RING В ЛОКАЛЬНОМ СЕТЕВОМ БИЗНЕСЕ», УРС ФОН БУРГ И МАРТИН КЕННИ, Промышленность и инновации, Том 10, номер 4, 351–375, декабрь 2003 г.

- ^ а б Джонатан следует (2000). «Решения Token Ring» (PDF). Redbooks.ibm.com. Архивировано из оригинал (PDF) на 2016-08-06.

IBM не рассматривает высокоскоростное Token Ring как требование для большинства своих клиентов, и поэтому было принято решение не предоставлять высокоскоростные восходящие каналы Token Ring 100 Мбит / с для своих продуктов ...

- ^ IEEE 802.5 действия. Ieee802.org. Проверено 30 октября 2011.

- ^ Луи Оланд. «8228 Блок многостанционного доступа». Ps-2.kev009.com. Получено 2016-08-03.

- ^ «В чем разница между концентратором Ethernet и коммутатором?». Получено 10 мая 2016.

- ^ «Пассивный концентратор Ethernet». Zen22142.zen.co.uk. Получено 2016-08-03.

- ^ "сеть - Возможно дублирование MAC-адреса в одной локальной сети?". Ошибка сервера. 2013-01-03. Получено 2016-08-03.

- ^ «Кто-нибудь еще ИСПОЛЬЗУЕТ Token Ring?», Джон Шисли, 2 апреля 2008 г., TechRepublic

- ^ Букс, В. (1989). «Локальные сети Token-Ring и их производительность». Труды IEEE. 77 (2): 238. Дои:10.1109/5.18625.

- ^ а б "Зачем покупать у IBM?" (PDF). Ps-2.kev009.com. Получено 2016-08-03.

- ^ Луи Оланд. "8226". Ps-2.kev009.com. Получено 2016-08-03.

- ^ "IBM 8230 Управляемый модуль доступа" (PDF). Public.dhe.ibm.com. Получено 2016-08-03.

- ^ «Локальные сети - Token Ring». Scottsnetworkclass.com. Получено 2013-06-15.

- ^ «Сетевой мир». Books.google.ca. IDG Network World Inc., 3 июня 1991 г. п. 56. Получено 2016-08-03.

- ^ "SG244446" (PDF). Ps-2.kev009.com. Получено 2016-08-03.

- Общий

- Кастелли, Мэтью (2002). Справочник сетевых консультантов. Cisco Press. ISBN 978-1-58705-039-8.

- Галло, Майкл; Хэнкок, Уильям М. (2001). Объяснение сети. Цифровая пресса. ISBN 978-1-55558-252-4.